Угрозы Безопасности Сетевых Информационных Систем

В статье анализируются угрозы нарушения информационной безопасности информационных систем и существующие модели и методы противодействия компьютерным атакам. В статье так же рассматриваются проблемы обеспечения информационной безопасности.

Ключевые слова: информационная система, информационная безопасность, модели, методы, информационные угрозы

На сегодняшний день проблемам информационной безопасности (ИБ) как в масштабах государства, так и в

масштабах отдельного предприятия уделяется достаточное внимание, несмотря на это, количество потенциальных угроз не становится меньше.

Разнообразие угроз нарушения ИБ столь велико, что предусмотреть каждую достаточно трудно, но при этом задача выполнима.

С целью обеспечения заданного уровня защиты информации, необходимо, во-первых, выявить основные

угрозы нарушения ИБ для конкретного объекта информатизации, во-вторых спроектировать адекватную модель противодействия им и в дальнейшем еѐ реализовывать.

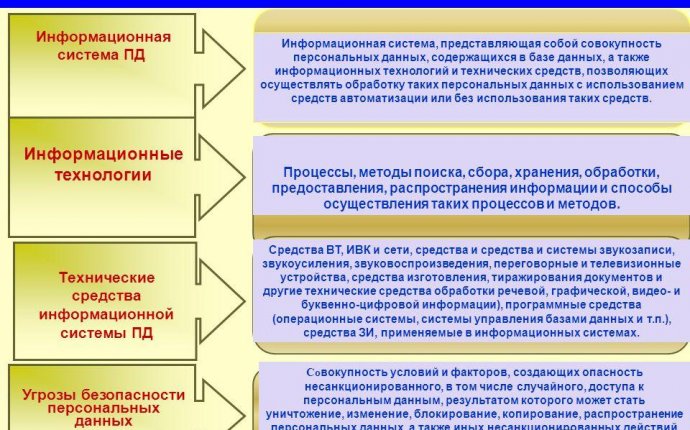

Под информационной угрозой обычно понимают потенциально существующую опасность преднамеренного или непреднамеренного (случайного) нарушения порядка хранения и обработки информации.

Процессы сбора, хранения, обработки и распространения информации, происходящие в информационной системе (ИС) обуславливают появление информационных угроз.

Угрозы ИБ можно классифицировать по нескольким основным критериям [1, 6]:

- по природе возникновения (естественные, искусственные);

- по аспекту ИБ (доступность, конфиденциальность, целостность);

- по степени воздействия на ИС (пассивные, активные);

- по компонентам ИС, на которые направлены угрозы (инфраструктура, каналы связи, аппаратное обеспечение, программное обеспечение);

- по расположению источника угроз (внутренний, внешний);

- по способу осуществления (случайные, преднамеренные).

На современном этапе развития средств защиты информации известны возможные угрозы ИБ предприятия независимо от формы собственности. К ним прежде всего относятся:

– преднамеренные действия сотрудников;

– случайные действия сотрудников;

– атаки хакеров с целью получения конфиденциальной информации или причинения вреда деятельности предприятия.